Cyberangriff, Meldepflicht, Notfallplan: Was die NIS-2-Richtlinie für Unternehmen bedeutet

Die NIS-2-Richtlinie ist seit dem 6. Dezember 2025 in Deutschland rechtskräftig, rund 29.500 Unternehmen sind davon betroffen. Als Nachfolgerin der ursprünglichen NIS-Richtlinie aus dem Jahr 2016 erweitert NIS-2 den Anwendungsbereich und stellt strengere Anforderungen an Unternehmen, insbesondere an jene, die in kritischen Sektoren (KRITIS) tätig sind. Doch wofür steht die NIS-Abkürzung, was ist NIS und was bedeutet NIS genau? Neben der Klärung dieser Fragen werfen wir in diesem Artikel einen Blick auf das Thema Business Continuity Management, mit dem Unternehmen dank eines Notfallkonzepts auch in Krisenfällen handlungsfähig bleiben.

Was ist NIS-2? Eine Definition des Begriffs NIS.

Die NIS-Abkürzung steht für „Network and Information Security Directive 2“ („Netzwerk- und Sicherheitsrichtlinie 2“). Die erste NIS-Richtlinie wurde 2016 von der EU ins Leben gerufen, um die Cybersicherheitsmaßnahmen in kritischen Sektoren zu verbessern. Mit der Einführung von NIS-2 werden die Anforderungen verschärft und auf mehr Branchen und Unternehmen ausgeweitet. Im Wesentlichen handelt es sich um eine überarbeitete und erweiterte Richtlinie, die sicherstellen soll, dass alle relevanten Unternehmen innerhalb der EU (vor allem im KRITIS-Sektor) robuste Maßnahmen zur Abwehr von Cyberbedrohungen implementieren. Ein zentrales Ziel ist dabei, die Uneinheitlichkeit zwischen den EU-Mitgliedsstaaten in Bezug auf Cybersicherheitsanforderungen zu beseitigen.

Welche Unternehmen sind von der NIS-2-Richtlinie betroffen?

Zwei Kriterien entscheiden darüber, ob ein Unternehmen von der neuen Richtlinie betroffen ist. Zum einen kommt es auf die Unternehmensgröße an, zum anderen auf den Sektor, in dem das Unternehmen tätig ist. Hat das Unternehmen mindestens 50 Mitarbeitende und einen Jahresumsatz von mindestens 10 Millionen Euro, dann ist das erste Kriterium erfüllt.

Insgesamt wurden für die Bewertung des zweiten Kriteriums 18 Sektoren festgelegt, die größtenteils denen der KRITIS-Einstufung ähneln. Manchmal lässt sich die Frage nach dem Unternehmenssektor nicht so leicht beantworten. Das BSI (Bundesamt für Sicherheit in der Informationstechnik) bietet einen kurzen Fragebogen an, mit dem Sie in wenigen Schritten herausfinden, ob Ihr Unternehmen zu einem der betroffenen Sektoren zählt.

Jede Regel hat ihre Ausnahmen – so natürlich auch die NIS-2-Richtlinie. Es gibt daher Organisationen, die unabhängig von ihrer Größe NIS-2-Compliance erfüllen müssen, weil ein Cyberangriff dort besonders großen Schaden anrichten würde. Andere Organisationen sind hingegen trotz der erfüllten Kriterien vom Anwendungsbereich ausgeschlossen, beispielsweise Einrichtungen im Bereich öffentliche Sicherheit.

Was bedeutet NIS-2 in der Praxis?

Unternehmen aus kritischen Bereichen wie Energie, Transport, Wasser, Gesundheit oder Finanzen sind von der NIS-2-Richtlinie betroffen – aber auch IT-Dienste, wie DNS-Dienste, Telekommunikationsanbieter oder Internet-Exchange-Points. Auch Cloud-Anbieter, Rechenzentren oder weniger offensichtliche Branchen wie IT-Dienstleister oder E-Commerce-Plattformen müssen die neue Richtlinie erfüllen. All diese Unternehmen müssen strenge Sicherheitsvorkehrungen treffen, Vorfälle melden und regelmäßig Bewertungen ihrer Systeme durchführen. Die EU NIS-Richtlinie legt zudem klare Meldepflichten fest, um die Zusammenarbeit zwischen Unternehmen und den zuständigen nationalen Behörden zu stärken.

Die oben genannten 18 Sektoren, die betroffen sind, werden in „Essential Entities“ (elf Sektoren) und „Important Entities“ (sieben Sektoren bzw. mittlere Betreiber aller Sektoren) aufgeteilt. Das entscheidet wiederum über den Umfang der staatlichen Aufsicht sowie die Strafen, die bei Missachtung fällig werden.

NIS-2 als Wettbewerbsvorteil – Vorsprung durch Compliance

Supply Chain Management und Compliance im Rahmen von NIS-2 sind zentrale Punkte in der Richtlinie. Das kann als Wettbewerbsvorteil genutzt werden: Unternehmen, die NIS-2 solide implementiert haben, sind eine attraktive Alternative am Markt. Ein potenzieller Kunde, der selbst zur Einhaltung der NIS-2 verpflichtet ist, muss sich schließlich für den Wettbewerber entscheiden, der den hohen Anforderungen der Richtlinie gerecht wird.

Wer nicht von NIS-2 betroffen ist, sollte Cybersicherheit selbstverständlich trotzdem ernst nehmen. Oft können große Themen wie dieses auf den ersten Blick überfordernd wirken: Wo fange ich an, was muss ich alles beachten? Welche Regeln gibt es, welche Tools sind sinnvoll? Das BSI hat deshalb den IT-Grundschutz definiert, der hier unterstützt.

Was ist der BSI-IT-Grundschutz?

Den IT-Grundschutz vom BSI gibt es seit 2017. Er adressiert sämtliche Personen, die bei ihrer Arbeit für Informationssicherheit verantwortlich sind – egal, ob es um eine Behörde, ein Unternehmen oder eine Institution geht. Er beinhaltet Regeln, Anleitungen und Checklisten und basiert auf den sogenannten IT-Grundschutz-Bausteinen. So können große Unternehmen, die ein Managementsystem für Informationssicherheit (ISMS) einsetzen, und auch kleinere Institutionen ohne ISMS wichtige Sicherheitsanforderungen schnell umsetzen. Dabei steht ein ganzheitlicher Ansatz im Fokus, der nicht nur technische Aspekte, sondern auch organisatorische, personelle und infrastrukturelle Fragen berücksichtigt.

Für die meisten Unternehmen ist der BSI-IT-Grundschutz nicht verpflichtend. Er ist jedoch eine spezifische Methode, um die Anforderungen der ISO 27001-Zertifizierung zu erfüllen. ISO 27001-zertifizierte Unternehmen können so belegen, dass sie Anforderungen zur Informationssicherheit erfüllen, die internationalen Standards entsprechen.

Business Continuity Management im Rahmen von NIS-2

Der Schutz von Kernprozessen und die Sicherung von Betriebsabläufen stellen sich regelmäßig als die wichtigsten Produkte heraus, die man als Dienstleister anbieten kann. Denn im Rahmen von NIS-2 müssen Unternehmen eine Richtlinie zur Behandlung von Sicherheitsvorfällen implementieren, die sicherstellt, dass alle Bedrohungen schnell erkannt und gemeldet werden. Diese Maßnahmen umfassen auch die Schulung von Mitarbeitenden, die Einführung technischer Schutzmechanismen und die ständige Überprüfung der IT-Systeme. Doch auch präventive Maßnahmen, die die Wahrscheinlichkeit senken, dass ein kritischer Prozess ausfällt, gehören zu den Anforderungen der NIS-2.

Praxisexkurs zum Notfallkonzept: Was passiert bei Hackerangriff und Co.?

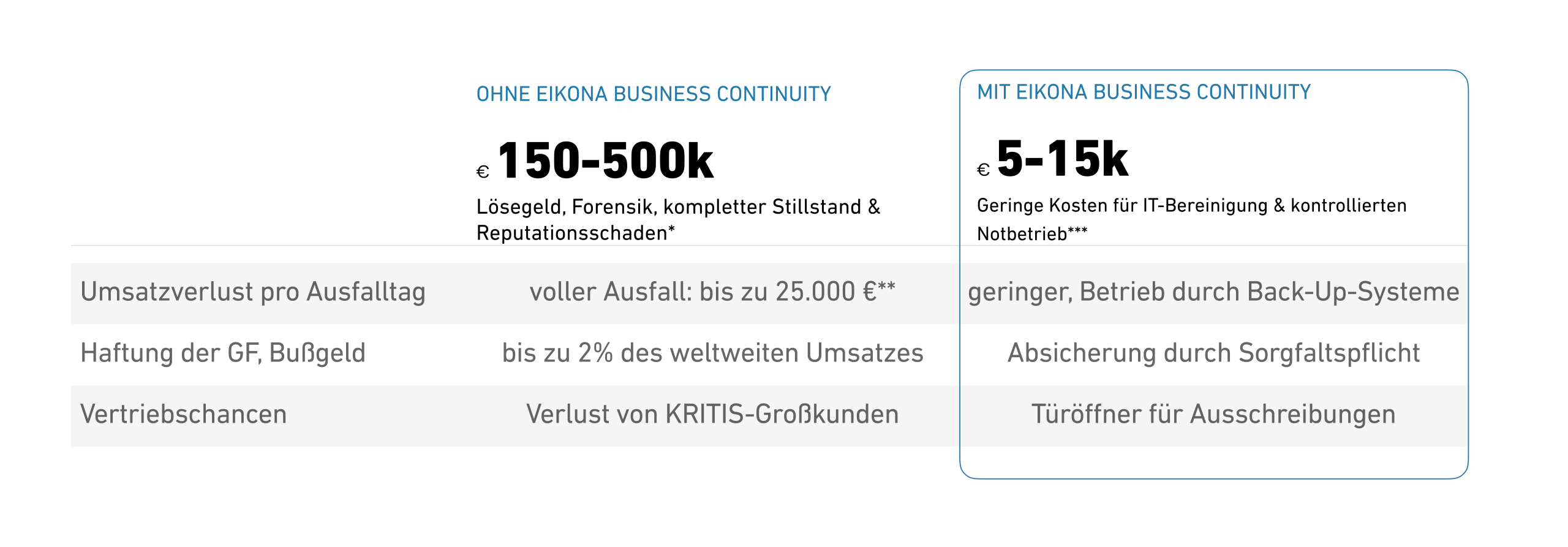

Business Continuity Management ist mit der NIS-2-Richtlinie nicht mehr nur eine gute Idee, die das Unternehmen krisenfest aufstellt, sondern eine rechtliche Anforderung. Verschiedene Dienstleister haben sich darauf spezialisiert, die geschäftskritischen Prozesse zu analysieren und unterstützen bei der Erstellung von Notfallkonzepten und Sicherheitsrichtlinien.

Auch, wenn ein Unternehmen nicht NIS-2-konform arbeiten muss, sollte es ein Notfallkonzept haben. Schließlich eint alle Unternehmen, die ein Transport Management System (TMS) einsetzen, die Sorge vor einem Cyberangriff, der die Systeme und damit sämtliche Hallenprozesse lahmlegt. Die Möglichkeit, auch im Notfall weiterarbeiten zu können, ist also Gold wert – egal, ob es sich um eine große Kooperation oder eine kleinere Spedition handelt.

Wer ein Business Continuity Management etabliert, arbeitet mit dem IT-Dienstleister zunächst ein Notfallkonzept aus. Welche Prozesse sind kritisch und müssen unbedingt geschützt werden, welche Daten braucht es dafür? Dann wird ein Back-up-System implementiert, das im Notfall durch einen Knopfdruck aktiviert wird. Es kommt aus der Cloud, ist so immer unabhängig von kompromittierten Systemen und wird nahtlos vom Neben- zum Hauptsystem. So können kritische Funktionen wie Hallenscannung, Disposition, Ein- und Ausgabeabfertigung und Status-Updates an Partner weiterlaufen. Kehrt wieder Ruhe ein, erfolgt die Rückkehr zum Haupt-TMS, das alle Daten aus der Krisenperiode enthält.

NIS-2-pflichtig oder nicht: Business Continuity Management macht Betriebe krisensicher

Erfolgreiche Digitalisierung kann nur Hand in Hand mit Informationssicherheit funktionieren. Die NIS-2-Richtlinie ist ein wichtiger Schritt, um Europas kritische Infrastrukturen vor Cyberangriffen zu schützen. Unternehmen müssen ihre internen Sicherheitsprozesse überprüfen, um die erforderliche NIS-2-Compliance zu erreichen. Bei der Umsetzung helfen IT-Dienstleister, beispielsweise mit der Erstellung eines Notfallkonzepts.

Doch auch Unternehmen, die nicht unter NIS-2 fallen, sollten ein Business Continuity Management einsetzen. Mithilfe von Notfallkonzept und Ersatzsystemen wird sichergestellt, dass der Betrieb im Unternehmen auch im Falle eines Cyberangriffs weiterlaufen kann. Diese Sicherheit ist besonders in disruptiven Zeiten wie heute enorm viel wert.